Liebesgrüße nach Moskau

Auf dem »Chaos Communication Congress ’86« trafen sich zum dritten Mal Hacker, Cracker und Datenreisende aus dem ganzen Bundesgebiet zum Erfahrungsaustausch. Herausstechendes Ergebnis: Die Hackerszene kommt zwar in die Jahre, der Schwung der Pionierzeit ist aber noch nicht vorbei.

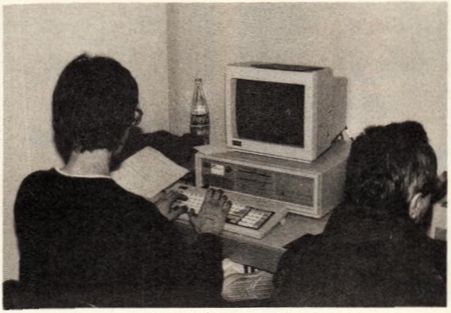

Sogar ein Compaq mit 80386-Prozessor stand zum Hacken und Arbeiten bereit. Er war ständig besetzt.

Das Gelächter war groß im Theatersaal des Eidelstedter Bügerhauses, als Wau Holland, Altvater der deutschen Hackerszene, bei der Eröffnungsveranstaltung des dritten »Chaos Communication Congress« vom »ersten gelungenen Hack auf dem Kongress« berichtete und den über zweihundert Teilnehmern »Gut Hack« wünschte: Schon am Samstagabend war es drei norddeutschen Freaks gelungen, eine VAX (Großrechner von Digital Equipment) »aufzumachen«. Sie entdeckten eine knapp ein Jahr alte Liste von Computern und Computerteilen, die sich zur Zeit in der Sowjetunion, genauer gesagt in Moskau, befinden. So erfuhren sie beispielsweise, daß dort »1 CBM 8032 und 1 CBM 8250« steht und welcher Drucker in Moskau mit welchem Interface angeschlossen wurde.

Aus der VAX erfuhren die Hacker die Anzahl der Leerdisketten in der ebenfalls in Moskau befindlichen Diskettenbox (acht Stück) und ermittelten, was sich in der ominösen »Tüte mit Bauteilen« befindet (unter anderem drei 2531 und vier 2532 als ROM-Ersatz).

»Viren sind Bauanleitungen für logische Bomben«

Schwerpunktthema des Chaoskongresses waren die Viren, also kleine Programme, die sich selbst unbemerkt kopieren und je nach Programmierung unter Umständen nach einiger Zeit Programme und Dateien des infizierten Computers zerstören. Sonntagnachmittag war eine Podiumsdiskussion von Virus-Autoren und die Demonstration eines solchen Programms angesetzt. Entsprechend groß waren die Erwartungen in dem proppenvollen Theatersaal. Doch Pressevertreter und Teilnehmer. die sich auf die Vorführung eines richtig bösartigen Virus gefreut hatten, wurden enttäuscht: Rolf, ein virenbegeisterter Informatiker aus Nordrhein-Westfalen, demonstrierte einen selbstgeschriebenen Virus unter dem Betriebssystem MS-DOS. »Wohl eher ein Bakterium« meinte ein enttäuschter Berliner Computerfreak. Rolfs Virus verbreitet sich nämlich nur auf dem Laufwerk A. befällt immer nur eine Datei nach der anderen und schreibt sich prinzipiell nicht auf die Festplatte. Dennoch arbeitet das Programm »VIRDEMCOM« beeindruckend: Nach dem Starten erscheint die Meldung »Virdem Ver 1.0 (Generation 1) aktiv. Good luck!« In diesem Moment ist bereits das zweite COM-File auf Laufwerk A befallen (das erste COM-File, in der Regel das »COMMAND.COM«, wird nicht infiziert). Ruft der Anwender das befallene Programm auf, passiert zunächst gar nichts (denn zuerst kopiert sich der Virus ins nächste Programm auf Laufwerk A), dann erscheint die Mitteilung: »Dies ist ein Demoprogramm für Computerviren. Geben Sie nun bitte eine Zahl ein. Wenn Sie richtig raten, dürfen Sie Weiterarbeiten.« In der zweiten Virus-Generation liegt die zu erratende Zahl zwischen 0 und 2. Aber in der neunten Generation (weiter mutiert »VIDEM.COM« nicht), liegt die zu erratende Zahl bereits zwischen 0 und 9. Das heißt, der Benutzer darf bis zu zehnmal raten, bevor das Anwenderprogramm startet. Denn rät er falsch, bricht der Virus das Programm ab. Und wird das befallene Anwenderprogramm erneut aufgerufen, um zu raten, dann kopiert sich der Virus natürlich zuerst einmal weiter, bevor der Anwender erneut die Chance hat, sein Programm gestartet zu bekommen...

Eine heiße Diskussion entbrannte nach der Vorführung unter den anwesenden Hackern darüber, ob sie denn überhaupt Informationen über Viren weitergeben sollten. Denn, so argumentierten die Gegner, dadurch würden eventuell Programmierer erst dazu angestiftet. Viren zu entwickeln und weiterzugeben. Die Mehrheit der Anwesenden war jedoch der Ansicht, daß nur die umfassende Information die Benutzer aufklärt und eine Bekämpfung der Viren erst ermöglicht. Beklagt wurde im Gegenteil, daß »das Thema von den Computerherstellern und Rechenzentrum-Betreibern unter der Decke gehalten wird«. Obwohl »das Problem der Viren im Laufe des Jahres 1987 erst richtig aktuell wird und die gesamte Computerszene entscheidend verändern wird«, wie Wau Holland das Engagement des Chaos-Computer-Clubs für das Thema erläuterte. Steffen Wernery vom CCC bezeichnete Viren sogar als »Bauanleitungen für logische Bomben« Als eine Art »künstlicher Intelligenz der untersten Stufe«. Die Redaktion der CCC-eigenen Zeitschrift »Datenschleuder« hat in den letzten Monaten einige Viren zugeschickt bekommen, »die nun wirklich der Gipfel der Gemeinheit sind:« Virenprogramme, versteckt in harmlosen Utilities, die sich auf die Festplatte kopieren, sich blitzartig vermehren und dabei noch selbständig verändern. so daß sie selbst mit einem Diskettenmonitor nicht mehr aufzuspüren sind: »Das einzige, was nach einiger Zeit auf einem befallenen Computersystem noch läuft, ist der Virus selber. Alle anderen Programme sind zerstört.«

Die C 64-Computer sind verschwunden, PCs und Atari STs bestimmen in der Freakszene das Erscheinungsbild

Die meisten Autoren von Virenprogrammen haben ihre Programme deshalb auch nur aus »wissenschaftlicher Neugier« geschrieben. Einer, der selbst ein kleines Killerprogramm auf dem Atari ST entwickelt hat. bekannte sogar: »Ich weiß nicht, was ich jetzt mit meinem fertigen Virus anfangen soll.« Nur »Papa« aus München will seinen C 64-Virus, der sich in die Lade- und Speicherroutine schreibt, nach seiner Fertigstellung jetzt auch verbreiten. Er blieb mit seiner Meinung ein Außenseiter. Denn die Hacker in Hamburg waren sich darüber einig, daß das Weitergeben von bösartigen Viren der »Hacker-Ethik« widerspreche. Denn Netzwerke sind die ideale Umgebung für Viren, um sich auszubreiten. Weil aber mit der Zerstörung der Computer auch die »elektronischen Bürgersteige, für die wir Wegerecht beanspruchen« (Wau Holland) vernichtet werden, lehnte die Mehrheit der Hacker die unkontrollierte Verbreitung von Viren ab.

Unbeantwortet blieb allerdings die Frage von Steffen Wernery, ob es denn nicht legitim sei, (»nicht unbedingt legal«), Viren in Großrechner einzuschleusen, um unzulässige Datensammlungen aufzuspüren. Wenn man sich schon — wie die Mehrheit der Hacker — als elektronische Datenschützer verstehe.

Was man allerdings gegen die Killerprogramme tun kann, da wußte keiner der Anwesenden ein Patentrezept.

»Vic«: »Ein wirklich guter Virus ist für mich, wenn ein Programmierer kein Serum gegen seinen eigenen Virus entwickeln kann«. Und daß genug »gute Viren« im Umlauf sind, daran hat niemand Zweifel: Professor Brunnstein vom Fachbereich Informatik an der Universität Hamburg erzählte dem Plenum beispielsweise von dem erfolgreichen Einpflanzen eines Virusprogramms in den Computer seines Fachbereichs. Getarnt durch ein Spielprogramm wurde der Virus in die Rechenanlage eingeschleust, worauf er sich auf dem schnellsten Weg vor das Betriebssystem kopierte. Er konnte nur beseitigt werden, nachdem man die komplette Anlage mehrere Tage abgeschaltet hatte.

Strahlende Telefone und sendende Monitore

Man braucht kein Hacker zu sein, um an die Daten fremder Leute zu kommen: Über »komprimittierende Abstrahlung« und wie man sich dagegen schützt, wurde am Montagvormittag diskutiert. Mit der entsprechenden Anlage kann nämlich jeder problemlos die Daten empfangen, die über eine serielle Verbindung zwischen Computer und Peripheriegerät hin- und hergeschickt werden.

Bei parallelen Verbindungen ist es schwieriger, da hier neben den Daten noch bis zu vierzig andere Signale gleichzeitig auf den Bus geschickt werden. Ein Hacker erzählte: »Wenn ich mein Funkgerät anschalte, während ich vom Floppy-Laufwerk 1541 ein Programm in meinen C 64 lade. dann kann ich die Daten fließen hören.« Mit einer Verbindung zwischen Funkgerät, einem zweiten C 64. einem Verstärker und dem entsprechenden Programm ist es kein Problem, die Daten auf dem zweiten Computer sichtbar zu machen.

Ganz einfach sei es bei Monitoren und Fernsehapparaten: Bei Heimcomputern, die an ein Fernsehgerät angeschlossen sind, genüge es meistens, einfach einen zweiten Fernsehapparat daneben zu stellen und ihn auf den gleichen Kanal wie den ersten einzustellen, um auf beiden das gleiche Bild zu empfangen. Aber auch bei Monitoren gibt es wenig Schwierigkeiten, die dargestellten Zeichen über Entfernungen bis zu sechzig Meter zu empfangen und weiterzuverarbeiten. Weil das Verbindungskabel zwischen Computer und Monitor zumeist wie eine Antenne wirkt; Bei einer Hamburger Firma, die militärische Geräte herstellt, so wurde auf dem Kongreß berichtet, sei eines Tages ein Lieferwagen in den Hof gefahren. Ein paar Stunden später seien ein paar Leute zum Firmenchef gekommen und hätten Ausdrucke davon vorgelegt, was die Angestellten an ihren Personal Computern in den letzten Stunden gemacht hätten: »Wenn man weiß, was die anderen für einen Monitor haben, dann bekommt man die Bilder bis zu einer Auflösung im CAD/CAM-Bereich wieder herein« erklärte einer der Funkfreaks.

Die einzige Möglichkeit, sich vor dieser Abstrahlung zu schützen. sei, den Computer in ein geschütztes Gehäuse oder in einen geschützten Raum zu stellen. Problematischer wird es bei einigen Telefonen, die von der Post ins Haus gestellt werden: Ein erheblicher Prozentsatz der Telefone mit eingebautem Gebührenzähler überträgt die Gespräche nicht nur per Leitung, sondern auch per Langwelle auf Radioempfänger in der näheren Umgebung. Der im Eidelstedter Bürgerhaus kursierende Brief von Diplomingenieur Wilhelm Holloh von der Oberpostdirektion Köln, in dem er davon spricht, daß dieser Effekt »nur unter günstigsten Bedingungen« und »nicht über weite Entfernungen« auftritt, war der Lachschlager des Kongresses. Denn »dem Erbfeind Gilb«, der Pbst, trauen wohlmeinende Hacker gar nichts, Übelwollende alles zu.

Überhaupt wurde viel über Volkszählung, Datenschutz und den maschinenlesbaren Personalausweis diskutiert; die begeisterten Computerkinder, die noch vor zwei Jahren auf dem ersten Chaos-Kongreß zu sehen waren, sind älter geworden Kopierorgien fanden überhaupt nicht mehr statt, auch konnte man nur noch emen einzigen C 64 im ganzen Kongreßzentrum sehen Und auf dem lief ein Werbespot für Modems. Das Bild beherrschten Personal Computer. Einige Leute aus dem Umkreis des CCC beteiligten sich sogar an einer Studie zu »ParlaKomm«. der Einführung von Computern im Deutschen Bundestag, die die Grüne Bundestagsfraktion in Auftrag gegeben hatte »Die Einführung der Computertechnik gestaltet sich für die Grünen im Bundestag so schwer wie für andere der Ausstieg aus der Atomindustrie. Für beide geht es an die Strukturen« schlußfolgerten sie und rieten den Grünen dringend ab. sich zu vernetzen. Denn Computer würden als »Strukturverstärker« wirken und das bundesgrüne Chaos selbstredend genauso verstärken, wie sie woanders Organisation und Planung unterstützen Daß sich mit der Einführung der EDV im Bundestag »die Parteien gegenseitig durch den Datenkakao« ziehen würden, wie einer der Teilnehmer in einem Diskussionsbeitrag meinte, bewahrheitet sich schon eine Woche nach Ende des Kongresses. Der Computer der CDU wurde geknackt und einige Daten daraus ausgelesen.

Als Alternative zur Vernetzung des Bundestags empfahlen die Autoren der Studie eine »maschinenlesbare Bundesregierung«. Das würde weniger Schaden anrichten. als die Einführung eines maschinenlesbaren Personalausweises.

Immer dicht umlagert waren das Dutzend Computer im »Hackzentrum«, denn das Telefon zahlte der CCC

Der Mailbox-Verbund macht Fortschritte

Viel tat sich in Hamburg in der Mailboxszene. Allerdings weniger in den Tagungen und Arbeitskreisen als am Rande des Kongresses: Die Kölner »Computer Artists Cologne« (CAC) stellten ihren nichtkommerziellen Mailboxserver »Lokal-Net-Server« vor. Nach seinen kostspieligen Eskapaden in der kommerziellen »INFEX«-Mailbox ist auch der CCC wieder in den Schoß der nichtkommerziellen Mailboxszene zurückgekehrt. Die hackerinterne Kommunikation. das »Chaos Communication Center«, soll statt über das Bremer Madboxsystem zukünftig wieder in der Hamburger Freakbox »Clinch-Maübox« stattfinden. Auch »Interpool«, der bundesweite Informationspool aller deutschsprachigen Maüboxen soll jetzt endlich aus dem Planungsstadium heraustreten. Selbst Btx. »der größte Flop seit dem Turmbau zu Babel«. soll als »preiswerter Datenserver« für Mailboxen mißbraucht werden. Preiswert deshalb. weil »Btx ein hochsubventioniertes Medium« sei.

Am weitesten fortgeschritten ist das Kölner Projekt: Bereits jetzt ist es möglich (über den Benutzeraccount »Controller«, der m jeder Kölner Mailbox existiert) private Nachrichten an Benutzer aller Kölner Mailboxen zu verschicken, ohne in allen Maüboxen eingetragen sein zu müssen. Einfach eine Nachricht an »Controller« schicken, den tatsächlichen Empfänger vermerken und die Nachricht kommt an. Möglich macht das bislang ein täglicher Rundruf des CAC bei allen Boxen und das manuelle Weitergeben der Nachrichten Diese Arbeit soll ab Mai ein Computer übernehmen. (jg)

Chaos-Computer Club eV, Schwenkestraße 85, 3000 Hamburg 20, Btx 655322

Computer Artists Cologne eV, Postfach 300308, 5000 Köln 30, Btx 92016306

Bayerische Hackerpost, ℅ Basis-Buchleder, Adalbertstraße 41b, 8000 München 40, Btx (32)9204 9204